Фінансові новини

- |

- 24.05.26

- |

- 06:48

- |

-

RSS

RSS - |

- мапа сайту

Авторизация

Эксперты: вирусу Petya ваши деньги были не нужны

08:28 30.06.2017 |

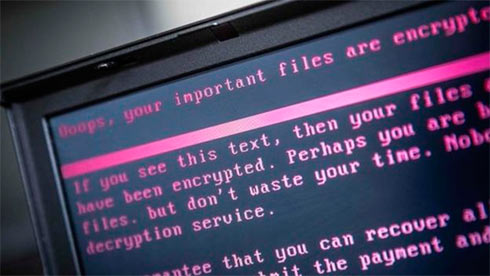

Специалисты в области кибербезопасности полагают, что предназначение вредоносного программного кода, известного под именем Petya, который поразил недавно компании по всему миру, возможно, состояло вовсе не в вымогательстве денег, как думали изначально.

Программа-вымогатель 27 июня заблокировала компьютеры и зашифровала файлы в десятках компаний по всему миру, требуя выкуп за разблокировку.

Однако сейчас все больше специалистов приходят к выводу, что вирус был запущен исключительно с целью уничтожения данных.

Эксперты обращают внимание на "агрессивные" характеристики вредоносного кода, которые делают невозможным восстановление важных файлов.

Мэтт Сьюч из компании по кибербезопасности Comae охарактеризовал эту разновидность вируса скорее как "чистильщика" нежели как типичную программу-вымогатель.

"Цель чистильщика - разрушать и уничтожать", - написал он, добавив, что вымогательский компонент программы был не более чем приманкой, чтобы вызвать интерес СМИ.

Несмотря на то, что нынешний вариант, известный как Petya, внешне походил на своего прародителя, его функциональная часть отличалась тем, что вирус целенаправленно переписывал важные компьютерные файлы, а не шифровал их, считает эксперт.

"Вариант Petya 2106 года модифицировал жесткий диск, но изменения были обратимы, в то время как Petya в версии 2017 года наносит перманентные и необратимые повреждения диску", - написал Мэтт Сьюч.

С ним соглашаются Антон Иванов и Орхан Мамедов из "Лаборатории Касперского", которые также считают что программа была создана для уничтожения, а не ради получения прибыли. "По всей видимости, это чистильщик, который притворяется вымогателем", - полагают они.

Исследовав программный код, они обнаружили, что программа просто неспособна сгенерировать код, пригодный для того, чтобы расшифровать данные.

"Сбывается наихудший сценарий для жертв этой атаки, - говорят эксперты. - Даже если они заплатят выкуп, их данные уже не вернуть".

Знаменитый специалист по безопасности компьютерных систем, известный под именем The Grugq, сказал, что слабо проработанная система оплаты выкупа, связанная с этой разновидностью вируса, усиливает подозрения в том, что его целью было скорее уничтожение данных, а не вымогательство.

"Настоящий Petya был преступной затеей для зарабатывания денег, - написал он. - А нынешний определенно не приспособлен для этой цели".

Биткойн-аккаунт, связанный с этим вирусом, к этому моменту получил 45 платежей от жертв атаки, которые совокупно перечислили на этот электронный кошелек более 10 тыс. долларов.

Адрес электронной почты, на который жертвы должны были сообщать о перечислении средств, был заблокирован германским провайдером, на чьем сервере он располагался. Таким образом был перекрыт единственный потенциально возможный канал для коммуникации с создателями вредоносного ПО.

Дистанционное управление

К этому моменту известно о 64 организациях по всему миру, ставших жертвами вирусной атаки.

Последней заявившей о себе стала фирма Nuance, разрабатывающая софт по распознаванию голоса. В распространенном ею пресс-релизе говорится, что "участки" ее внутренней сети были поражены вредоносной программой. Компания заявила, что приняла меры по сдерживанию угрозы и сейчас вместе с фирмами по кибербезопасности работает над ликвидацией заражения.

Первичный вектор распространения вируса указывает на программное обеспечение, используемое на Украине для обработки налоговых платежей, и 75% всех заражений, совершенных этим вариантом Petya, были отмечены именно в этой стране.

Официальный представитель украинского правительства заявил, что за этой атакой стоит Россия.

"Трудно представить себе, чтобы кому-нибудь еще это могло понадобиться", - сказал в интервью журналу по технологиям Wired Роман Боярчук, глава украинского центра киберзащиты.

Специалист по вопросам компьютерной безопасности Лесли Кархарт указывает, что вирус нанес столько вреда благодаря тому способу, которым он распространялся после того, как обходил системы электронной защиты.

По ее словам, Petya использовал средства удаленного администрирования Windows, чтобы молниеносно распространяться по внутренним электронным сетям компании.

"По правде сказать, я несколько удивлена тем, что мы до сих пор не сталкивались с червями, которые бы настолько элегантно извлекали выгоду из этих механизмов в подобном масштабе", - пишет эксперт.

Использование этих инструментов доказало свою эффективность, полагает она, поскольку крайне мало компаний держат их под контролем. И даже если и так, действовать быстро, чтобы вовремя пресечь распространение угрозы, может быть довольно затруднительно.

Успех этого варианта вируса Petya, вероятнее всего, побудит прочих повторить его, предупреждает Лесли Кархарт.

"Положение дел будет становиться только хуже, и противостоять атакам для нас будет все труднее", - заключает эксперт.

АНАЛИЗ: Как работает вирус Petya?

Эксперты пока не пришли к единому мнению относительно происхождения нового вируса. Компании Group-IB и Positive Technologies видят в нем разновидность вируса Petya 2016 года.

"Это вымогательское программное обеспечение использует как хакерские методы и утилиты, так и стандартные утилиты системного администрирования, - комментирует руководитель отдела реагирования на угрозы информационной безопасности Positive Technologies Эльмар Набигаев. - Все это гарантирует высокую скорость распространения внутри сети и массовость эпидемии в целом (при заражении хотя бы одного персонального компьютера). Результатом является полная неработоспособность компьютера и шифрование данных".

В румынской компании Bitdefender видят больше общего с вирусом GoldenEye, в котором Petya объединяется с еще одним вредоносом под названием Misha. Преимущество последнего - для шифрования файлов он не требует у будущей жертвы права администратора, а добывает их самостоятельно.

Брайан Кэмбелл из Fujitsu и ряд других экспертов полагают, что новый вирус использует украденную у Агентства национальной безопасности США, модифицированную программу EternalBlue.

После публикации этой программы хакерами The Shadow Brokers в апреле 2017 года весь мир облетел созданный на ее основе вирус-вымогатель WannaCry.

Используя уязвимости Windows, эта программа позволяет вирусу распространяться на компьютеры по всей корпоративной сети. Оригинальный же Petya рассылался по электронной почте под видом резюме и мог заражать только тот компьютер, где это резюме открывали.

Microsoft опубликовала заплатку против EternalBlue еще в марте 2017 года, однако не все воспользовались ей даже после эпидемии WannaCry.

ТЕГИ

ТОП-НОВИНИ

ПІДПИСКА НА НОВИНИ

Для підписки на розсилку новин введіть Вашу поштову адресу :

Держдепартамент США ухвалив рішення

схвалити можливий продаж Україні обладнання для зенітно-ракетного

комплексу HAWK. Орієнтовна вартість пакета становить 108,1 млн доларів.

Держдепартамент США ухвалив рішення

схвалити можливий продаж Україні обладнання для зенітно-ракетного

комплексу HAWK. Орієнтовна вартість пакета становить 108,1 млн доларів. Суд у Казахстані дозволив примусове стягнення з російського Газпрому

$1,4 млрд на користь НАК "Нафтогаз України" за рішенням міжнародного

арбітражу, повідомив голова правління компанії Сергій Корецький.

Суд у Казахстані дозволив примусове стягнення з російського Газпрому

$1,4 млрд на користь НАК "Нафтогаз України" за рішенням міжнародного

арбітражу, повідомив голова правління компанії Сергій Корецький. Україна та Європейський Союз парафували текст Меморандуму про

взаєморозуміння щодо макрофінансової допомоги на суму 8,35 млрд євро в

рамках 90-мільярдного кредиту ЄС.

Україна та Європейський Союз парафували текст Меморандуму про

взаєморозуміння щодо макрофінансової допомоги на суму 8,35 млрд євро в

рамках 90-мільярдного кредиту ЄС. Що

ж так налякало багатьох правозахисників та юристів? Ми зібрали найбільш

скандальні, на думку критиків, статті, що з'явилися у новому Цивільному

кодексі.

Що

ж так налякало багатьох правозахисників та юристів? Ми зібрали найбільш

скандальні, на думку критиків, статті, що з'явилися у новому Цивільному

кодексі. З 15 липня 2026 року в Києві планують запровадити нові тарифи на проїзд у

комунальному громадському транспорті. Разовий квиток коштуватиме 30

гривень - майже в чотири більше, ніж зараз, повідомила пресслужба КМДА.

З 15 липня 2026 року в Києві планують запровадити нові тарифи на проїзд у

комунальному громадському транспорті. Разовий квиток коштуватиме 30

гривень - майже в чотири більше, ніж зараз, повідомила пресслужба КМДА. Українська бізнес-делегація відвідає Белград 19-21 травня 2026 року в

рамках візиту до Сербії віцепрем'єра України Тараса Качки, повідомила

Торгово-промислова палата України.

Українська бізнес-делегація відвідає Белград 19-21 травня 2026 року в

рамках візиту до Сербії віцепрем'єра України Тараса Качки, повідомила

Торгово-промислова палата України. Міністр закордонних справ Георгіос Герапетрітіс заявив, що "будь-яке

перетворення Середземного моря на театр військових дій не буде

терпітися".

Міністр закордонних справ Георгіос Герапетрітіс заявив, що "будь-яке

перетворення Середземного моря на театр військових дій не буде

терпітися". Міністр оборони США Піт Гегсет заявив, що Пентагон направив своїх

військових до України, щоб навчитися застосовувати дрони на полі бою.

Міністр оборони США Піт Гегсет заявив, що Пентагон направив своїх

військових до України, щоб навчитися застосовувати дрони на полі бою. Кабінет міністрів України видав постанову, якою розширив перелік країн, громадяни яких можуть набувати громадянство України у спрощеному порядку.

Кабінет міністрів України видав постанову, якою розширив перелік країн, громадяни яких можуть набувати громадянство України у спрощеному порядку. Міністри оборони України і Німеччини Михайло

Федоров та Борис Пісторіус підписали в Києві лист про наміри щодо

запуску Brave Germany - спільної програми для розвитку оборонних

технологій та підтримки інноваційних стартапів.

Міністри оборони України і Німеччини Михайло

Федоров та Борис Пісторіус підписали в Києві лист про наміри щодо

запуску Brave Germany - спільної програми для розвитку оборонних

технологій та підтримки інноваційних стартапів.

Велика Британія готується розпочати переговори щодо приєднання до

плану Європейського Союзу з надання Україні кредиту на суму 90 млрд

євро.

Велика Британія готується розпочати переговори щодо приєднання до

плану Європейського Союзу з надання Україні кредиту на суму 90 млрд

євро. Франція запропонувала Греції угоду про передачу всіх її винищувачів

Mirage 2000 Україні в обмін на вигідні умови придбання винищувачів

Rafale у компанії Dassault Aviation.

Франція запропонувала Греції угоду про передачу всіх її винищувачів

Mirage 2000 Україні в обмін на вигідні умови придбання винищувачів

Rafale у компанії Dassault Aviation. Зазначається, що розгортання української системи Sky Map на авіабазі

Принца Султана, про яке раніше не повідомлялося, є ознакою того, як

українські військові значно просунулися вперед у технологіях дронів та

боротьби з ними

Зазначається, що розгортання української системи Sky Map на авіабазі

Принца Султана, про яке раніше не повідомлялося, є ознакою того, як

українські військові значно просунулися вперед у технологіях дронів та

боротьби з ними Поки світовий авторинок лихоманить від китайської експансії та

падіння попиту на дорогі «електрички», старі німецькі друзі вирішили

триматися разом.

Поки світовий авторинок лихоманить від китайської експансії та

падіння попиту на дорогі «електрички», старі німецькі друзі вирішили

триматися разом.  Японські дослідники створили бездротову систему зв'язку зі швидкістю передачі даних 112 Гбіт/c в діапазоні 560 ГГц.

Японські дослідники створили бездротову систему зв'язку зі швидкістю передачі даних 112 Гбіт/c в діапазоні 560 ГГц. Новий звіт "Американського індексу задоволеності клієнтів" (American

Customer Satisfaction Index, ACSI) свідчить про поразку Apple iPhone на

власній території. Користувачі Samsung Galaxy більш задоволені своїми

смартфонами.

Новий звіт "Американського індексу задоволеності клієнтів" (American

Customer Satisfaction Index, ACSI) свідчить про поразку Apple iPhone на

власній території. Користувачі Samsung Galaxy більш задоволені своїми

смартфонами. Google додала до AI Studio

можливість створювати нативні Android-застосунки за текстовим описом.

Сервіс автоматично генерує Kotlin-код і використовує Jetpack Compose для

інтерфейсу.

Google додала до AI Studio

можливість створювати нативні Android-застосунки за текстовим описом.

Сервіс автоматично генерує Kotlin-код і використовує Jetpack Compose для

інтерфейсу.

Microsoft вирішила відмовитися від кодів підтвердження, надісланих

через SMS, для персональних акаунтів. Натомість компанія пропонує

користувачам використовувати опції без паролів, включно з ключами

доступу (passkeys). Про це сповіщає Windows Latest.

Microsoft вирішила відмовитися від кодів підтвердження, надісланих

через SMS, для персональних акаунтів. Натомість компанія пропонує

користувачам використовувати опції без паролів, включно з ключами

доступу (passkeys). Про це сповіщає Windows Latest.

На Google I/O 2026 у Маунтін-В'ю компанія Google представила найбільше

переосмислення Search за останні роки. AI Mode тепер працює на Gemini

3.5 Flash і отримав три принципово нові можливості: фонові інформаційні

агенти, кастомні міні-застосунки та Universal Cart - єдиний агентний

кошик для покупок.

На Google I/O 2026 у Маунтін-В'ю компанія Google представила найбільше

переосмислення Search за останні роки. AI Mode тепер працює на Gemini

3.5 Flash і отримав три принципово нові можливості: фонові інформаційні

агенти, кастомні міні-застосунки та Universal Cart - єдиний агентний

кошик для покупок. Цього літа Google почне розгортати Gemini Intelligence для

Android-пристроїв, однак нові ШІ-функції мають настільки високі системні

вимоги, що скористатись ними зможуть лише власники найпотужніших

смартфонів.

Цього літа Google почне розгортати Gemini Intelligence для

Android-пристроїв, однак нові ШІ-функції мають настільки високі системні

вимоги, що скористатись ними зможуть лише власники найпотужніших

смартфонів.