Фінансові новини

- |

- 24.05.26

- |

- 07:11

- |

-

RSS

RSS - |

- мапа сайту

Авторизация

Представлен способ извлечения данных из изолированных систем с помощью радио

11:58 23.04.2020 |

Как показывает практика, физически изолированные компьютеры отнюдь не являются неприступной крепостью, и при желании их можно взломать (яркий пример - атаки Stuxnet ). Тем не менее, заразить отключенный от интернета компьютер (например, подключив к нему вредоносное устройство) - это одно, а вот извлечь из него данные - совсем другое.

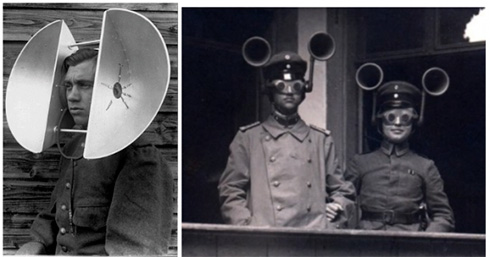

Один из теоретических методов получения данных с изолированных сетей предполагает использование радиоволн. Специалист компании Duo Labs Михаил Давыдов показал , как с помощью антенны и компьютерного скрипта можно похищать данные через сигналы видеокарты компьютера.

В своей лаборатории в Сиэтле Давыдов настроил рабочую станцию Dell и приступил к работе. Находясь на расстоянии 15 м от атакуемой системы, с помощью радиоантенны исследователь изучил исходящие от видеокарты радиосигналы, а затем написал скрипт, позволяющий ими управлять. Управляя продолжительностью каждой радиопередачи с видеокарты, с помощью определенного программным обеспечением радио (SDR) Давыдов смог получить радиосигналы, а затем декодировать их и извлечь данные.

На прошлой неделе команда специалистов Университета имени Давида Бен-Гуриона в Негеве (Израиль) под руководством Мордехая Гури продемонстрировала , как с помощью кулера компьютера можно похищать данные с физически изолированных систем. Исследователям удалось заставить вентилятор создавать контролируемые вибрации, позволившие им извлечь данные из атакуемой системы.

Атака получила название AiR-ViBeR. В отличие от атаки Fansmitter, представленной специалистами университета Бен-Гуриона несколько лет назад, AiR-ViBeR базируется не на генерируемом кулером шуме, а на вибрациях.

Исследователи внедрили в физически изолированный компьютер вредоносное ПО, позволяющее менять скорость вращения вентилятора. Путем ускорения и замедления вращения специалисты управляли частотой производимых вибраций, создавая из них определенные комбинации, которые передавались в окружающую среду (в частности, через стол).

Как пояснил Гури, находящийся поблизости такого компьютера злоумышленник может зафиксировать эти вибрации с помощью акселерометра, которым оснащены все современные смартфоны, выявить комбинации колебаний, расшифровать их и восстановить передаваемую информацию.

Зафиксировать вибрации можно двумя способами. К примеру, злоумышленник может положить свой смартфон рядом с атакуемым компьютером и регистрировать колебания без необходимости даже прикасаться к компьютеру. Если у атакующего нет доступа к месту, где находится целевая система, он может заразить вредоносным ПО смартфон сотрудника, у которого такой доступ есть. Вредонос будет фиксировать вибрации и передавать злоумышленнику, а владелец смартфона останется в полном неведении. По словам Гури, это очень легко сделать, поскольку в современных мобильных устройствах доступ к акселерометру может получить любое приложение, и разрешение пользователя для этого не нужно.

Правда, на получение данных с помощью AiR-ViBeR потребуется очень много времени. По факту, атака является самой медленной из всех такого рода - 0,5 бит/с, и ее использование в реальной жизни весьма маловероятно.

ТЕГИ

ТОП-НОВИНИ

ПІДПИСКА НА НОВИНИ

Для підписки на розсилку новин введіть Вашу поштову адресу :

Держдепартамент США ухвалив рішення

схвалити можливий продаж Україні обладнання для зенітно-ракетного

комплексу HAWK. Орієнтовна вартість пакета становить 108,1 млн доларів.

Держдепартамент США ухвалив рішення

схвалити можливий продаж Україні обладнання для зенітно-ракетного

комплексу HAWK. Орієнтовна вартість пакета становить 108,1 млн доларів. Суд у Казахстані дозволив примусове стягнення з російського Газпрому

$1,4 млрд на користь НАК "Нафтогаз України" за рішенням міжнародного

арбітражу, повідомив голова правління компанії Сергій Корецький.

Суд у Казахстані дозволив примусове стягнення з російського Газпрому

$1,4 млрд на користь НАК "Нафтогаз України" за рішенням міжнародного

арбітражу, повідомив голова правління компанії Сергій Корецький. Україна та Європейський Союз парафували текст Меморандуму про

взаєморозуміння щодо макрофінансової допомоги на суму 8,35 млрд євро в

рамках 90-мільярдного кредиту ЄС.

Україна та Європейський Союз парафували текст Меморандуму про

взаєморозуміння щодо макрофінансової допомоги на суму 8,35 млрд євро в

рамках 90-мільярдного кредиту ЄС. Що

ж так налякало багатьох правозахисників та юристів? Ми зібрали найбільш

скандальні, на думку критиків, статті, що з'явилися у новому Цивільному

кодексі.

Що

ж так налякало багатьох правозахисників та юристів? Ми зібрали найбільш

скандальні, на думку критиків, статті, що з'явилися у новому Цивільному

кодексі. З 15 липня 2026 року в Києві планують запровадити нові тарифи на проїзд у

комунальному громадському транспорті. Разовий квиток коштуватиме 30

гривень - майже в чотири більше, ніж зараз, повідомила пресслужба КМДА.

З 15 липня 2026 року в Києві планують запровадити нові тарифи на проїзд у

комунальному громадському транспорті. Разовий квиток коштуватиме 30

гривень - майже в чотири більше, ніж зараз, повідомила пресслужба КМДА. Українська бізнес-делегація відвідає Белград 19-21 травня 2026 року в

рамках візиту до Сербії віцепрем'єра України Тараса Качки, повідомила

Торгово-промислова палата України.

Українська бізнес-делегація відвідає Белград 19-21 травня 2026 року в

рамках візиту до Сербії віцепрем'єра України Тараса Качки, повідомила

Торгово-промислова палата України. Мільярдер та інвестор Марк К'юбан заявив, що продав більшу частину

своїх біткоїнів. За його словами, він розчарувався у здатності

криптовалюти виступати захисним активом під час геополітичних потрясінь і

послаблення долара.

Мільярдер та інвестор Марк К'юбан заявив, що продав більшу частину

своїх біткоїнів. За його словами, він розчарувався у здатності

криптовалюти виступати захисним активом під час геополітичних потрясінь і

послаблення долара. У Китаї почали масово навчати гуманоїдних роботів для роботи на

фабриках, у магазинах та у сфері послуг.

У Китаї почали масово навчати гуманоїдних роботів для роботи на

фабриках, у магазинах та у сфері послуг. IBM та Міністерство торгівлі США оголосили про запуск першої в країні спеціалізованої квантової фабрики з виробництва чипів.

IBM та Міністерство торгівлі США оголосили про запуск першої в країні спеціалізованої квантової фабрики з виробництва чипів.  Популярний мобільний відеоредактор CapCut, який за час існування

завантажили понад 1,2 млрд разів, оголосив про партнерство з Google. У

рамках співпраці можливості редактора інтегрують безпосередньо в чат-бот

Gemini.

Популярний мобільний відеоредактор CapCut, який за час існування

завантажили понад 1,2 млрд разів, оголосив про партнерство з Google. У

рамках співпраці можливості редактора інтегрують безпосередньо в чат-бот

Gemini. Автомобільний концерн Stellantis, створений в результаті злиття Fiat

Chrysler і PSA Group, у четвер, 21 березня, представив п'ятирічний

стратегічний план FaSTLAne 2030 вартістю 60 млрд євро.

Автомобільний концерн Stellantis, створений в результаті злиття Fiat

Chrysler і PSA Group, у четвер, 21 березня, представив п'ятирічний

стратегічний план FaSTLAne 2030 вартістю 60 млрд євро. За 2025-2026 рік кількість ІТ-ФОПів знизилася на 21%, і це найбільше зниження з 2016 року.

За 2025-2026 рік кількість ІТ-ФОПів знизилася на 21%, і це найбільше зниження з 2016 року. SpaceX офіційно подала документи для виходу на біржу Nasdaq під тикером

SPCX. Як пише TechCrunch, компанія повідомила, що сукупні збитки

компанії з моменту заснування перевищили $37 млрд.

SpaceX офіційно подала документи для виходу на біржу Nasdaq під тикером

SPCX. Як пише TechCrunch, компанія повідомила, що сукупні збитки

компанії з моменту заснування перевищили $37 млрд.  Поки світовий авторинок лихоманить від китайської експансії та

падіння попиту на дорогі «електрички», старі німецькі друзі вирішили

триматися разом.

Поки світовий авторинок лихоманить від китайської експансії та

падіння попиту на дорогі «електрички», старі німецькі друзі вирішили

триматися разом.  Японські дослідники створили бездротову систему зв'язку зі швидкістю передачі даних 112 Гбіт/c в діапазоні 560 ГГц.

Японські дослідники створили бездротову систему зв'язку зі швидкістю передачі даних 112 Гбіт/c в діапазоні 560 ГГц. Новий звіт "Американського індексу задоволеності клієнтів" (American

Customer Satisfaction Index, ACSI) свідчить про поразку Apple iPhone на

власній території. Користувачі Samsung Galaxy більш задоволені своїми

смартфонами.

Новий звіт "Американського індексу задоволеності клієнтів" (American

Customer Satisfaction Index, ACSI) свідчить про поразку Apple iPhone на

власній території. Користувачі Samsung Galaxy більш задоволені своїми

смартфонами. Google додала до AI Studio

можливість створювати нативні Android-застосунки за текстовим описом.

Сервіс автоматично генерує Kotlin-код і використовує Jetpack Compose для

інтерфейсу.

Google додала до AI Studio

можливість створювати нативні Android-застосунки за текстовим описом.

Сервіс автоматично генерує Kotlin-код і використовує Jetpack Compose для

інтерфейсу.

Microsoft вирішила відмовитися від кодів підтвердження, надісланих

через SMS, для персональних акаунтів. Натомість компанія пропонує

користувачам використовувати опції без паролів, включно з ключами

доступу (passkeys). Про це сповіщає Windows Latest.

Microsoft вирішила відмовитися від кодів підтвердження, надісланих

через SMS, для персональних акаунтів. Натомість компанія пропонує

користувачам використовувати опції без паролів, включно з ключами

доступу (passkeys). Про це сповіщає Windows Latest.

На Google I/O 2026 у Маунтін-В'ю компанія Google представила найбільше

переосмислення Search за останні роки. AI Mode тепер працює на Gemini

3.5 Flash і отримав три принципово нові можливості: фонові інформаційні

агенти, кастомні міні-застосунки та Universal Cart - єдиний агентний

кошик для покупок.

На Google I/O 2026 у Маунтін-В'ю компанія Google представила найбільше

переосмислення Search за останні роки. AI Mode тепер працює на Gemini

3.5 Flash і отримав три принципово нові можливості: фонові інформаційні

агенти, кастомні міні-застосунки та Universal Cart - єдиний агентний

кошик для покупок. Цього літа Google почне розгортати Gemini Intelligence для

Android-пристроїв, однак нові ШІ-функції мають настільки високі системні

вимоги, що скористатись ними зможуть лише власники найпотужніших

смартфонів.

Цього літа Google почне розгортати Gemini Intelligence для

Android-пристроїв, однак нові ШІ-функції мають настільки високі системні

вимоги, що скористатись ними зможуть лише власники найпотужніших

смартфонів.