Фінансові новини

- |

- 10.06.26

- |

- 11:11

- |

-

RSS

RSS - |

- мапа сайту

Авторизация

| |

|

"Спочатку робіть, що потрібно. Тоді – те, що можливо. Лиш тоді ви побачите, що робите неможливе" Св. Франциск Асізський |

Как хакеры используют QR-коды для взлома систем

В последние годы двумерные (матричные) QR-коды (от английского Quick Response, то есть «быстрый отклик») получили самое широкое распространение: их нередко используют в рекламе, в различных вывесках и музейных табличках, на плакатах и в журналах. Это произошло в значительной степени благодаря популярности смартфонов и планшетов, способных после установки небольшого приложения безошибочно распознавать такие коды. Чаще всего в QR-кодах зашифрованы ссылки на страницы в интернете, сведения о сети Wi-Fi, СМС с номером и сообщением, текст или географические координаты объекта, но теоретически в них могут скрываться какие угодно данные.

Однако популярность любой технологии, особенно значительно упрощающей какие-то не слишком удобные действия, неизбежно вызывает повышенный интерес злоумышленников, пытающихся использовать её для извлечения незаконной выгоды. И QR-коды не стали исключением из правила, хотя на первый взгляд совершенно непонятно, как их можно использовать, к примеру, для кражи личной информации или денежных средств.

По уже весьма устаревшим данным ComScore за июнь 2011 года, только за один тот месяц в США более 14 миллионов человек старше 13 лет просканировали какой-либо QR-код своим мобильным телефоном: около 39% сделали это в магазинах, примерно 20% - на работе, а приблизительно 58% - у себя дома. И это данные, касающиеся исключительно территории США!

Большая часть из тех, кто воспользовался QR-кодами, - мужчины (60,5%), более половины любителей инноваций (53,4%) приходится на возраст от 18 до 34 лет, около трети (36%) - от 25 до 34, при этом годовой доход семей 36,1% пользователей (более чем одного из трёх) превышал $100 000! Молодые состоятельные мужчины - лакомый кусочек для любых мошенников.

Между тем приёмы взломщиков применительно к QR-кодам остаются теми же самыми, что используются при взломе любых других электронных систем: это, как всегда, сочетание чисто технических средств с элементами социального инжиниринга. Цели тоже остаются неизменными: похищение cookies и личных данных, фишинг, взлом виртуальных магазинов и даже Google Glass.

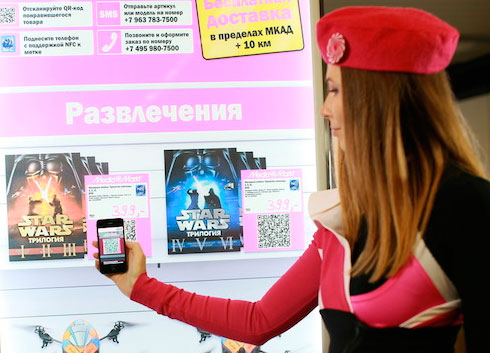

Чтобы приобрести что-нибудь в интернет-магазине, виртуальном магазине либо через рекламу на улице, в журнале или в интернете с помощью QR-кода, нужно просто просканировать этот код камерой смартфона или планшета, после чего вы будете перенаправлены на веб-страницу с дополнительной информацией о товаре и способах оплаты и доставки. При этом вы отправляете в интернет какие-то ваши личные данные, в том числе и реквизиты оплаты для карточной или какой-то другой платёжной системы.

Вот самая элементарная схема мошенничества с QR-кодами, расположенными в публичных местах. Возьмём для примера виртуальные магазины, которые представляют собой просто большие стенды с фотографиями товаров, их ценами и соответствующими QR-кодами. Обычно в таких магазинах есть три варианты доставки после оплаты: скачивание (для музыки, видео или программного обеспечения), распечатка (для билетов или флаерсов) или собственно доставка (для каких-то физических предметов).

Чтобы перехватить личные данные и, если повезёт, одновременно и денежные средства жертвы, достаточно просто подменить QR-код, который отправлял бы на сфальсифицированную страницу и заставлял покупателя перечислить деньги на подставной счёт. Программ для генерирования такого кода существует множество, в том числе и совершенно бесплатных. В результате злоумышленник может получить практически полный пакет данных: имя и адрес покупателя и номер его платёжной карты.

Более затратный, но, возможно, ещё более эффективный способ мошенничества - это печать и распространение рекламных буклетов, каталогов и прочего маркетингового хлама, распространяемого по почтовым ящикам и просто в разных общественных местах. При этом злоумышленнику даже не обязательно маскироваться под какой-то известный магазин или торговую сеть: достаточно предложить какие-нибудь сногсшибательные «акции и скидки», и этот примитивнейший приём социальной инженерии сделает своё дело. В остальном же результат всё тот же: вы дарите мошенникам не только деньги, но и номер кредитки и свой адрес.

Для хищения личных данных, используемых вами в интернете, применяется ещё один способ - кража файлов cookies браузера, в которых хранится самая разнообразная информация о посещённых вами сайтах, включая настройки и данные о сессии, позволяющие не авторизоваться всякий раз при заходе на ресурс. Для этого достаточно просканировать подложный QR-код: он переправит вас на фейковую страницу, которая не будет выглядеть особенно подозрительной и не сделает ничего заметного, а лишь похитит файлы cookies. И если «большие» антивирусы сегодня почти в обязательном порядке проверяют соответствие реального URL тому, что демонстрируется пользователю, упрощённые версии для смартфонов и планшетов могут пропустить подобную подмену.

Перехватив вашу сессию, например, в интернет-магазине, злоумышленник сможет добраться не только до личных данных, но и до сведений о платёжной карте. При этом он, скорее всего, не будет заказывать что-то именно в этом магазине, а воспользуется полученными сведениями для фабрикации карты-двойника или для добывания какой-то более подробной информации о жертве.

Хорошо известен также случай, когда по QR-коду на смартфоны под управлением Android вместо интернет-мессенджера загружался СМС-троян Jimm, рассылавший платные эсэмэски с аппарата жертвы.

Всё это довольно простые и незатейливые способы, но среди взломщиков существуют и настоящие «художники», заставляющие насладиться красотой и элегантностью не только процесса, но даже самой идеи проникновения в систему. В мае 2013 года появилась информация о том, что специалистам компании по сетевой безопасности Lookout Mobile удалось взломать очки-компьютер Google Glass при помощи QR-кода, а точнее, с помощью так называемых фотобомб, «взрывающихся» при фиксировании очками QR-кодов. Дело в том, что это устройство способно автоматически сканировать любую картинку с целью распознавания объектов, которые могут представлять интерес для владельца.

По уверениям Google, сейчас эта уязвимость устранена, но изначально в QR-кодах, которые используются для настройки очков, можно было зашифровать любые команды, в том числе и позволяющие получить полный удалённый доступ к устройству, незаметный для владельца. Кроме того, ранее можно было «заставить» очки подключиться ко взломанной точке доступа Wi-Fi или устройству с Bluetooth и перехватывать любую информацию, передаваемую как от очков, так и к очкам, - то есть, грубо говоря, можно было показать владельцу сфабрикованную картинку. Сейчас возможность автоматического подключения к Wi-Fi заблокирована, и очки Google Glass реагируют на QR-коды лишь в строго определённых режимах.

Как видим, собственно QR-коды не слишком подвержены взлому, поскольку в их спецификации изначально заложена система исправления ошибок на основе кода Рида - Соломона с четырьмя уровнями избыточности от 7 до 30%, что позволяет, например, считывать даже повреждённый код, код с нанесённым изображением или использовать для этого смартфон с грязным либо поцарапанным объективом.

Однако в подавляющем большинстве случаев взлом самого кода (то есть теоретически возможное, но весьма трудоёмкое изменение каким-то образом оригинальной картинки) и не требуется. Гораздо большую опасность представляют подложные QR-коды, причём особенно уязвимы именно мобильные устройства в связи с самим характером их «полевого» использования.

Поэтому лучшим способом защиты от мошенничества остаётся старое сетевое правило: не открывайте подозрительные ссылки; в нашем случае оно звучит как «не сканируйте подозрительные QR-коды». Гораздо безопаснее приобрести какой-то товар в проверенном онлайновом или офлайновом магазине, чем иметь дело с виртуальными магазинами, расположенными в сомнительных местах, а тем более - рекламными проспектами.

ТЕГИ

ТОП-НОВИНИ

ПІДПИСКА НА НОВИНИ

Для підписки на розсилку новин введіть Вашу поштову адресу :

Верховна Рада ухвалила законопроєкт №15111-д, яким знижено податкове

навантаження з 18% до 5% для фізичних осіб, які офіційно здають

нерухомість в оренду.

Верховна Рада ухвалила законопроєкт №15111-д, яким знижено податкове

навантаження з 18% до 5% для фізичних осіб, які офіційно здають

нерухомість в оренду.  Верховна Рада підтримала прийняття в другому читанні та в цілому

законопроєкту №15111-д про автоматичний обмін інформацією щодо доходів

на цифрових платформах.

Верховна Рада підтримала прийняття в другому читанні та в цілому

законопроєкту №15111-д про автоматичний обмін інформацією щодо доходів

на цифрових платформах. Президент України Володимир Зеленський заявив, що

Київ сподівається на додаткове фінансування від партнерів для

забезпечення контрактної системи української армії.

Президент України Володимир Зеленський заявив, що

Київ сподівається на додаткове фінансування від партнерів для

забезпечення контрактної системи української армії.  Україна може вперше втратити частину фінансової допомоги Європейського

Союзу через невиконані в рамках програми Ukraine Facility реформи

Україна може вперше втратити частину фінансової допомоги Європейського

Союзу через невиконані в рамках програми Ukraine Facility реформи Палата представників США ухвалила законопроєкт про допомогу Україні та масштабні санкції проти Росії. Підсумок - 226 проти 195.

Палата представників США ухвалила законопроєкт про допомогу Україні та масштабні санкції проти Росії. Підсумок - 226 проти 195. Більшість людей звикли вважати банк найнадійнішим місцем для будь-яких фінансових операцій, у тому числі для обміну валюти.

Більшість людей звикли вважати банк найнадійнішим місцем для будь-яких фінансових операцій, у тому числі для обміну валюти.  Дізнайтеся, як облаштування тренажерного залу в офісі підвищує продуктивність команди. Поради щодо вибору професійного фітнес-обладнання від бренду Besport.

Дізнайтеся, як облаштування тренажерного залу в офісі підвищує продуктивність команди. Поради щодо вибору професійного фітнес-обладнання від бренду Besport. Інженерка-програмістка Ерін Маус із Північної Кароліни домоглася

офіційного дозволу не використовувати штучний інтелект на роботі,

посилаючись на свої релігійні переконання

Інженерка-програмістка Ерін Маус із Північної Кароліни домоглася

офіційного дозволу не використовувати штучний інтелект на роботі,

посилаючись на свої релігійні переконання Американська Google, що входить до Alphabet Inc., замовила в Intel Corp.

виробництво понад 3 млн своїх тензорних процесорів (TPU) у 2028 році,

повідомляє The Information з посиланням на джерела.

Американська Google, що входить до Alphabet Inc., замовила в Intel Corp.

виробництво понад 3 млн своїх тензорних процесорів (TPU) у 2028 році,

повідомляє The Information з посиланням на джерела. Впродовж травня український автопарк поповнився 18 тис. вживаних легкових автомобілів, ввезених з-за кордону.

Впродовж травня український автопарк поповнився 18 тис. вживаних легкових автомобілів, ввезених з-за кордону. Spotify розглядає нові напрямки для розвитку свого сервісу, який

планують перетворити на повноцінний музичний хаб для фанів. Серед

планів, як зазначає Bloomberg, "живі" відеотрансляції концертів і продаж

квитків.

Spotify розглядає нові напрямки для розвитку свого сервісу, який

планують перетворити на повноцінний музичний хаб для фанів. Серед

планів, як зазначає Bloomberg, "живі" відеотрансляції концертів і продаж

квитків. В ЄС домовилися запровадити Digital Omnibus on AI - ініціативи, яка пом'якшує перший у світі закон, що регулює розробку та використання ШІ. Що пішло не так?

В ЄС домовилися запровадити Digital Omnibus on AI - ініціативи, яка пом'якшує перший у світі закон, що регулює розробку та використання ШІ. Що пішло не так? Під час симуляції ведення гібридної війни з дезінформації противника між

українською командою, яка вела "кібернаступ" та НАТО, яке оборонялась,

остання перемогла з мінімальним відривом.

Під час симуляції ведення гібридної війни з дезінформації противника між

українською командою, яка вела "кібернаступ" та НАТО, яке оборонялась,

остання перемогла з мінімальним відривом. Розробники популярного бенчмарку AnTuTu оприлюднили травневий звіт,

присвячений найбільш вигідним смартфонам у категорії

«ціна-продуктивність».

Розробники популярного бенчмарку AnTuTu оприлюднили травневий звіт,

присвячений найбільш вигідним смартфонам у категорії

«ціна-продуктивність».  NVIDIA офіційно представила RTX Spark - новий ARM-чип для Windows-ПК,

який поєднує процесорні ядра Grace та графіку Blackwell в одному

корпусі.

NVIDIA офіційно представила RTX Spark - новий ARM-чип для Windows-ПК,

який поєднує процесорні ядра Grace та графіку Blackwell в одному

корпусі.  Компанія SpaceX, що належить Ілону Маску, розширює сферу своєї

діяльності, отримавши новий великий контракт у сфері оборони, передає

Engadget.

Компанія SpaceX, що належить Ілону Маску, розширює сферу своєї

діяльності, отримавши новий великий контракт у сфері оборони, передає

Engadget. Microsoft представила новий сервіс Copilot Health. Він працює на базі

штучного інтелекту та допомагає користувачам отримувати відповіді на

питання про здоров'я. Наразі сервіс вже працює у форматі попереднього

доступу.

Microsoft представила новий сервіс Copilot Health. Він працює на базі

штучного інтелекту та допомагає користувачам отримувати відповіді на

питання про здоров'я. Наразі сервіс вже працює у форматі попереднього

доступу. Qualcomm декларує сегмент ноутбуків з Windows за ціною $300 та представляє

процесори Snapdragon C. Аналогія з MacBook Neo більш ніж прийнятна,

адже Snapdragon C (від слова Compute) - це чипи на переробленій

мобільній архітектурі Kryo.

Qualcomm декларує сегмент ноутбуків з Windows за ціною $300 та представляє

процесори Snapdragon C. Аналогія з MacBook Neo більш ніж прийнятна,

адже Snapdragon C (від слова Compute) - це чипи на переробленій

мобільній архітектурі Kryo. YouTube

почав автоматично виявляти та позначати відео, створені або суттєво

змінені за допомогою генеративного штучного інтелекту.

YouTube

почав автоматично виявляти та позначати відео, створені або суттєво

змінені за допомогою генеративного штучного інтелекту. Американський технологічний гігант Nvidia, який є провідним розробником

чипів для штучного інтелекту, планує збільшити щорічні витрати на

Тайвані до 150 млрд дол. оскільки вважає острів «епіцентром революції

ШІ».

Американський технологічний гігант Nvidia, який є провідним розробником

чипів для штучного інтелекту, планує збільшити щорічні витрати на

Тайвані до 150 млрд дол. оскільки вважає острів «епіцентром революції

ШІ». Ринок нових легкових автомобілів у ЄС у квітні 2026 року зріс у річному вимірі на 5,1% і досяг 972,3 тис. одиниць, повідомляє Європейська асоціація автовиробників (ACEA).

Ринок нових легкових автомобілів у ЄС у квітні 2026 року зріс у річному вимірі на 5,1% і досяг 972,3 тис. одиниць, повідомляє Європейська асоціація автовиробників (ACEA).